ISO/CEI 27001 - Définition

La liste des auteurs de cet article est disponible ici.

La structure de la norme

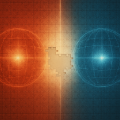

Les SMSI fonctionnent selon un modèle cyclique en 4 étapes appelé « PDCA » c’est-à-dire Plan, Do, Check, Act.

- Phase Plan : consiste à planifier les actions que l’entreprise va entreprendre en termes de sécurité

- Phase Do : l’entreprise réalise ce qu’elle a planifié dans ce domaine

- Phase Check : l’entreprise vérifie qu’il n’existe pas d’écart entre ce qu’elle a dit et ce qu’elle a fait

- Phase Act : consiste à entreprendre des actions correctives pour les écarts qui ont été constatés précédemment

La norme 27001 comporte 9 chapitres dont 5 (les chapitres 4 à 8) doivent obligatoirement être respectés pour répondre à cette norme et obtenir une certification. Le chapitre 4 est au cœur de la norme et est divisé en plusieurs parties correspondant aux 4 phases du PDCA. Il détermine la mise en place du SMSI, son implémentation et son exploitation, le contrôle du SMSI et son amélioration. Le chapitre 5 définit les engagements et responsabilités de la direction, le chapitre 6 développe les questions d’audits internes du SMSI tandis que les 7ème et 8ème précisent respectivement le réexamen du SMSI par la direction et son amélioration.

Phase Plan : fixe les objectifs du SMSI La phase Plan du SMSI comprend 4 étapes :

- Etape 1 : Définir la politique et le périmètre du SMSI

Périmètre : domaine d’application du SMSI. Son choix est libre mais doit être bien défini car il doit inclure toutes les activités pour lesquelles les parties prenantes exigent de la confiance. Politique : niveau de sécurité (intégrité, confidentialité, disponibilité de l’information) qui sera pratiqué au sein de l’entreprise. La norme n’impose pas de niveau minimum de sécurité à atteindre dans le SMSI.

Le choix du périmètre et de la politique étant libre, ces deux éléments sont des « leviers de souveraineté » pour l’entreprise. Ainsi une entreprise peut être certifiée ISO 27001 tout en définissant un périmètre très réduit et une politique de sécurité peu stricte et sans répondre aux exigences de ses clients en termes de sécurité.

- Etape 2 : Identifier et évaluer les risques liés à la sécurité et élaborer la politique de sécurité

La norme ISO 27001 ne donne pas de directives sur la méthode d’appréciation des risques à adopter. Les entreprises peuvent donc en inventer une en veillant à bien respecter le cahier des charges ou en choisir une parmi les plus courantes notamment la méthode EBIOS (Expression des Besoins et Identification des Objectifs de Sécurité) mise en place en France par l'ANSSI (Agence Nationale de la Sécurité des Systèmes d’Information). Le cahier des charges relatif à l’appréciation des risques se développe en 7 points :

- Identifier les actifs

- Identifier les personnes responsables

- Identifier les vulnérabilités

- Identifier les menaces

- Identifier les impacts

- Evaluer la vraisemblance

- Estimer les niveaux de risque

- Etape 3 : Traiter le risque et identifier le risque résiduel par un plan de gestion

Il existe 4 traitements possibles de chacun des risques identifiés :

- L’acceptation : ne mettre en place aucune mesure de sécurité supplémentaire car les conséquences de cette attaque sont faibles (exemple : vol d’un ordinateur portable ne comportant pas de données primordiales pour l’entreprise, piratage de la vitrine web…). Cette solution ne doit être que ponctuelle pour éviter la perte de confiance des parties prenantes.

- L’évitement : politique mise en place si l’incident est jugé inacceptable

- Le transfert : lorsque le risque ne peut pas être évité et qu’elle ne peut pas mettre en place les mesures de sécurité nécessaires elle transfère le risque par le biais de la souscription d’une assurance ou de l’appel à la sous-traitance.

- La réduction : le rendre à un niveau acceptable par la mise en œuvre de mesures techniques et organisationnelles, solution la plus utilisée.

Lorsque la décision de traitement du risque est prise l’entreprise doit identifier les risques résiduels c’est-à-dire ceux qui persistent après la mise en place des mesures de sécurité. S'ils sont jugés inacceptables, il faut définir des mesures de sécurité supplémentaires.

- Etape 4 : Sélection des mesures de sécurité à mettre en place

La norme ISO 27001 dispose d’une annexe A qui propose 133 mesures de sécurité classées en 11 catégories (politique de sécurité, sécurité du personnel, contrôle des accès…) et numérotées sur 3 niveaux. Toutefois cette annexe n’est qu’une liste qui ne donne aucun conseil de mise en œuvre au sein de l’entreprise.

Phase Do : met en place les objectifs fixés Elle se découpe en plusieurs étapes :

- Etablir un plan de traitement des risques

- Déployer les mesures de sécurité

- Générer des indicateurs

- De performance pour savoir si les mesures de sécurité sont efficaces

- De conformité qui permettent de savoir si le SMSI est conforme à ses spécifications

- Former et sensibiliser le personnel

Phase Check : consiste à gérer le SMSI au quotidien et à détecter les incidents en permanence pour y réagir rapidement 3 outils peuvent être mis en place pour détecter ces incidents :

- Les audits internes qui vérifient la conformité et l’efficacité du système de management. Ces audits sont ponctuels et planifiés à l’avance.

- Le contrôle interne qui consiste à s’assurer en permanence que les processus fonctionnent normalement.

- Les revues (ou réexamens) qui garantissent l’adéquation du SMSI avec son environnement.

Phase Act : mettre en place des actions correctives, préventives ou d’amélioration pour les incidents et écarts constatés lors de la phase Check

- Actions correctives : agir sur les effets pour corriger les écarts puis sur les causes pour éviter que les incidents ne se reproduisent

- Actions préventives : agir sur les causes avant que l’incident ne se produise

- Actions d’amélioration : améliorer la performance d’un processus du SMSI.