Restez toujours informé: suivez-nous sur Google Actualités (icone ☆)

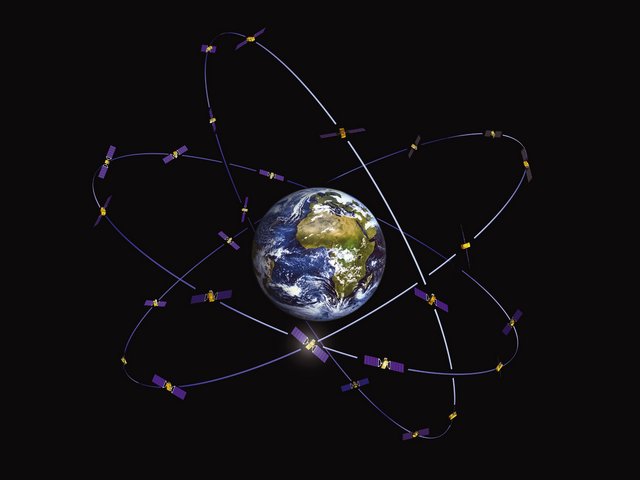

Galileo © CNES

La cybersécurité et les attaques radio illustrent cette inquiétude croissante dans le secteur automobile. Avec l'avènement des véhicules automatisés, les technologies de géolocalisation font de plus en plus souvent l'objet de tentatives de brouillage (jamming) et d'usurpation (spoofing) en lien avec la localisation des véhicules. Ces menaces déjà généralisées bien que naissantes peuvent potentiellement être à l'origine de pertes ou de faux positionnement, impactant fortement les services fournis.

Un besoin de résilience

Avec la disponibilité et l'usage croissants de dispositifs de brouillage radio à bas coût il devient relativement simple de troubler les signaux émis par le système mondial de navigation par satellite (GNSS). Le brouillage satellite ou la distorsion délibérée d'un signal GNSS pour fausser les données de positionnement est une menace toute aussi sérieuse qui rend les technologies de navigation vulnérables à des interruptions de service.

Disposer d'un positionnement d'une navigation et d'une synchronisation (PNS) résilients des récepteurs GNSS est indispensable pour diminuer la vulnérabilité aux menaces dont l'a mise en œuvre nécessite peu de moyens. "En recourant aux toutes dernières technologies de radio logicielle (SDR) il est simple et faisable d'un point de vue économique de contrefaire les signaux GNSS en temps réel" explique Marie-Laure Mathieu responsable du projet FOSTER ITS financé par l'UE. Son principal objectif était de fournir des solutions GNSS sécurisées et résilientes vis-à-vis des attaques des signaux GNSS ainsi que des attaques physiques et logiques du module lui-même.

Des boucliers de sécurité multiples

FOSTER ITS a mis au point une nouvelle génération de récepteurs GNSS conçus pour améliorer la résilience et la confiance dans les données PNS calculées par les systèmes de navigation par satellites. Le nouveau module mis au point est en mesure de détecter des tentatives d'interférences intentionnelles comme le spoofing et le jamming. "FOSTER est la première solution GNSS qui intègre des dispositifs de sécurité du matériel spécialisés pour les systèmes de transport intelligents", souligne Marie-Laure Mathieu.

Ce module intègre un ensemble de puces (chipset) GNSS multi-constellations (le TESEO III de STMicroelectronics avec une consommation électrique réduite), un microcontrôleur sécurisé (MCU) et plusieurs capteurs de mouvement dans un seul boîtier. Un ensemble d'interfaces de type bus CAN (controller area network) permet la communication entre les MCU et les dispositifs. Une résilience renforcée vis-à-vis du spoofing GNSS est garantie par un ensemble de contremesures. Des schémas de chiffrement et de signature numérique vérifient également l'authenticité et l'intégrité des informations fournies.

Dans le cas où les signaux satellites sont identifiés comme n'étant pas fiables, le module récepteur GNSS utilise des algorithmes de navigation à l'estime (dead-reckoning) pour calculer la position précise à partir de plusieurs capteurs comme des accéléromètres et des gyroscopes à 6 axes. L'intégration de ces capteurs inertiels externes forme une barrière contre les attaques intentionnelles et accroit la résilience du système de navigation. Le module offre une solution sécurisée pour les applications PNS critiques dans les systèmes de transport intelligents comme la taxation des usagers de la route, le stationnement intelligent, le paiement à la conduite (pay-as-you-drive) et le suivi des flottes de véhicules. Et cela est particulièrement important pour les nouveaux tachygraphes intelligents qui utiliseront le GNSS comme capteur de mouvement secondaire, conformément aux exigences de la nouvelle réglementation de l'UE. Les pré-tests et les essais de réception ont contribué à garantir la conformité du module à la directive sur la compatibilité électromagnétique, CEM, à la directive sur la mise sur le marché des équipements radioélectriques, RED, et à la réglementation des Nations unies sur les systèmes d'appel d'urgence en cas d'accident, AECS.

La solution FOSTER ITS est également adaptée à d'autres applications. Notamment le georepérage sécurisé pour éviter l'utilisation négligente des drones ou le survol d'infrastructures critiques comme les réseaux de télécommunication ou informatiques ou les équipements de production d'électricité qui dépendent des capteurs temporels GNSS pour synchroniser leurs réseaux et surveiller les sites.

Pour plus d'information voir:

Projet FOSTER ITS